Ihr IT Systemhaus

aus Schwaz im Herzen von Tirol.

your system – our passion

123edv – Ihr Spezialist rund ums Thema IT-Services

Die Firma Mag. Julian Obermair, Computer- und Netzwerkbetreuung, wurde im Jahr 2003 nach Vorlauftätigkeit gegründet. Sie trat unter zwei Marken, der „JDO Computer- und Netzwerkbetreuung“ und der „123pc“ auf. Seit 2008 lautet der einheitliche Auftritt auf „123edv IT-Beratung, Mag. Julian Obermair“.

Im Jahre 2019 wurde die Firma in das Handelshaus 123edv Handels OG und die Dienstleistungsfirma 123edv IT-Services GmbH umfirmiert. Geschäftsführer sind seit Anbeginn in beiden Firmen Mag. Julian Obermair und Christoph Lieb.

Sitz des Unternehmens ist Schwaz, Tirol. Wir sind für diverse Plattformen als Partner tätig und schulen unsere Mitarbeiter laufend. Daher besitzen wir umfassende Kenntnisse im Bereich Server und Arbeitsstation in Umgebungen mit Microsoft Produkten, welche in ca. 98% der Klein- und Mittelbetriebe vorkommen.

Hosting, Cloud-Computing, HomeOffice, Kassasysteme – zögern Sie nicht, uns zu kontaktieren. Wir beraten Sie umfassend.

Unsere Lösungen

IT-Security / Data Protection

Die IT- bzw. Datensicherheit ist ein komplexes Thema, dem gerade heutzutage immer mehr Beachtung geschenkt werden muss. Nicht selten hört man in den Medien von Cyberangriffen auf Unternehmen. Ein zu 100% sicheres IT-System gibt es nicht. Es ist unser Bestreben, zu diesem Thema Risiken durch angemessene und wirtschaftlich vertretbare Maßnahmen auf ein akzeptables Maß zu reduzieren.

Sicherung des Datenverkehrs

Ein unabdingbarer Punkt hinsichtlich IT-Security ist die Einrichtung einer Firewall, die Ihren Datenverkehr von und ins Internet überwacht. Im Falle eines Angriffs trifft diese entsprechende Maßnahmen zum Schutz Ihres Netzwerks. Das kann die Blockierung von infizierten Dateien sein, die Identifizierung und Abwehr von Attacken, das Verhindern von Zugriffen auf Seiten mit pornografischen Inhalt usw.

Antiviren- / Anti-Malware Software

Der Einsatz von Software zum Schutz am PC/Laptop ist ein weiterer wichtiger Bestandteil des Konzeptes für ein sicheres IT-System. Wir bieten Ihnen Programme an, die wir über unser Monitoringsystem DSGVO-konform gemacht haben.

Spam Filter / Mail Gateway

Kontrolle des ein- bzw. ausgehenden Mailverkehrs ist wichtig. Mehr als die Hälfte der durchgeführten Attacken auf IT-Systeme haben ihren Ursprung in einer E-Mail bzw. die Öffnung eines enthaltenen Links durch einen Mitarbeiter. Wir pflegen und entwickeln für Sie seit Jahren ein Schutzsystem, das keine Wünsche offen läßt.

Berechtigungsstruktur

Jeder Mitarbeiter soll und darf nur auf Daten Zugriff haben, die für Ihn aus Unternehmenssicht relevant sind. Wir stellen in Zusammenarbeit mit Ihnen ein entsprechendes Berechtigungskonzept auf die Beine und setzen es für Sie um.

Bewusstseinsbildung / Schulung

Nicht zuletzt ist die Sensibilisierung Ihrer Mitarbeiter in ihrem Unternehmen essentiell. Es muss ein Bewusstsein geschaffen werden, nicht sorglos einen USB-Stick von Dritten an den PC anzuschließen. Auch eine E-Mail sollte tunlichst nicht ohne Hinterfragen geöffnet werden.

Angreifbarkeit der Netzwerkinfrastruktur minimieren

Es ist wichtig, nur jenen Geräten Zugriff zum vorhandenen Netzwerk zu gewähren, die auch darin benötigt werden, auch übers WLAN. Nach dem Motto: So wenig wie möglich, so viel wie nötig.

Physischer Schutz

Versperren Sie Ihren Serverraum bzw. den Serverschrank. Auch die Netzwerkschränke gehören vor unbefugtem Zugriff geschützt. Nur die unbedingt erforderlichen Mitarbeiter sollten physischen Zugang zum Server haben.

Cloud Telefonie / Telefonanlagen

Telefonanlagen sind längst schon ein Teil der IT geworden. Mit Integrationen in ein CRM System, ein digitales Callcenter, Anrufvermittlung über den PC und nicht zuletzt das Versenden eines rechtsgültigen FAX über PC / E-Mail. Die Telefonie ist ein komplexes Thema. Es muss auf viele Punkte geachtet werden. Wir erarbeiten mit Ihnen gemeinsam die richtige Lösung in puncto Telefonie für Sie.

Cloud Telefonie

Cloud Telefonanlagen werden oft auch als virtuelle Telefonanlagen bezeichnet. Bei einer solchen Anlage befinden sich an ihrem Standort nur noch die Endgeräte, ein Fax, ein VOiP Telefon, ein Schnurlostelefon, etc. Um von der Cloud Telefonie zu profitieren und einen Mehrwert zu generieren sind einige Punkte zu beachten. Wir beraten Sie gerne.

Herkömmliche Telefonanlage

Eine herkömmliche Telefonanalage mit Systemtelefonen auf IP Basis – es spricht nichts dagegen. Auch bei dieser Variante sind Integration in Softwaren wie CRM, Outlook, etc. kein Problem. Wir klären für Sie die Möglichkeiten ab, welche Schnittstellen benötigt werden, und helfen Ihnen bei der Realisierung.

Netzwerk / Wi-Fi

Um stabil laufende IT-Services zu ermöglichen, benötigt man ein gutes Fundament. Dieses Fundament beruht auf der physischen Verkabelung des Netzwerks und leistungsstarke und ausfallsichere Switches, Firewalls sowie Zugriffspunkte für das WLAN.

Die Verkabelung

Der vorhandenen Netzwerkverkabelung wird oftmals keine Beachtung geschenkt oder diese wird als so selbstverständlich wie ein Lichtschalter angesehen. Tatsächlich können aber sehr viele Netzwerkprobleme durch eine ordentliche strukturierte und sich am Stand der Technik befindende Verkabelung im Vorfeld ausgeräumt werden.

Sporadisch langsames Antworten Ihres Servers?

Dubiose, kurzzeitige Verluste der Netzwerkverbindung?

Nur zwei von vielen möglichen Problemen die durch eine nicht fachgerechte Verkabelung auftreten können.

Netzwerkkomponenten

Die Wahl der richtigen Netzwerkkomponenten ist wichtig, um den für Ihr Unternehmen individuellen Anforderungen gerecht zu werden. Eine Zuviel an Switches, WLAN Access Points und anderen Netzwerkkomponenten kann sich genauso negativ auf Ihr Netzwerk auswirken wie ein Zuwenig.

WLAN

Mit dem Vormarsch mobiler Geräte wird das Thema WLAN, die kabellose Kommunikation, immer wichtiger. Mitarbeiter schätzen es, unabhängig von deren Schreibtischen auch im Besprechungsraum auf alle notwendigen Daten zugreifen zu können. Damit diese Freiheit zuverlässig funktioniert und nicht zur großen Sicherheitslücke wird, erarbeiten wir mit Ihnen eine geeignete, maßgeschneiderte Lösung. Wir geben jedem nur die Möglichkeiten, die er wirklich benötigt.

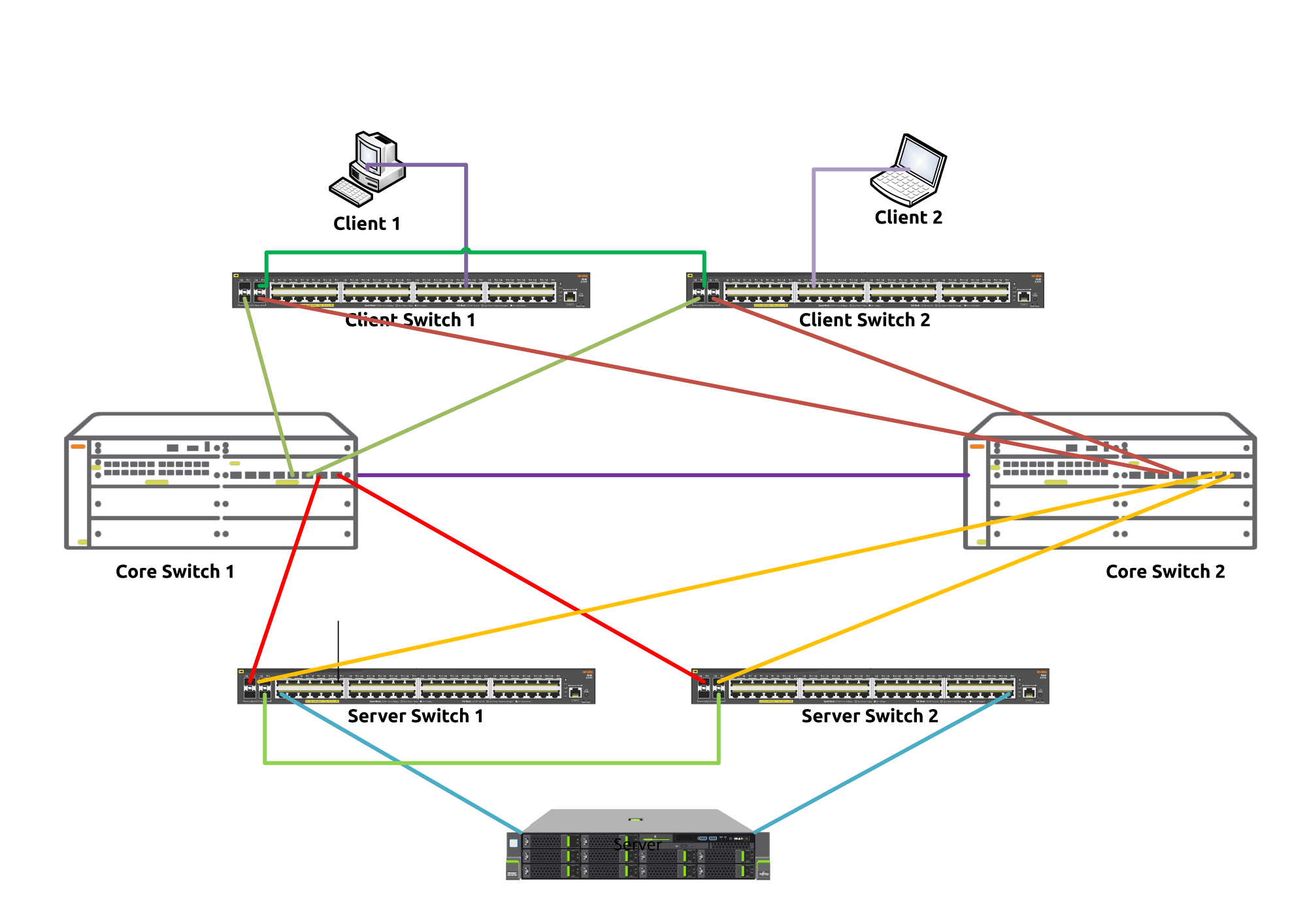

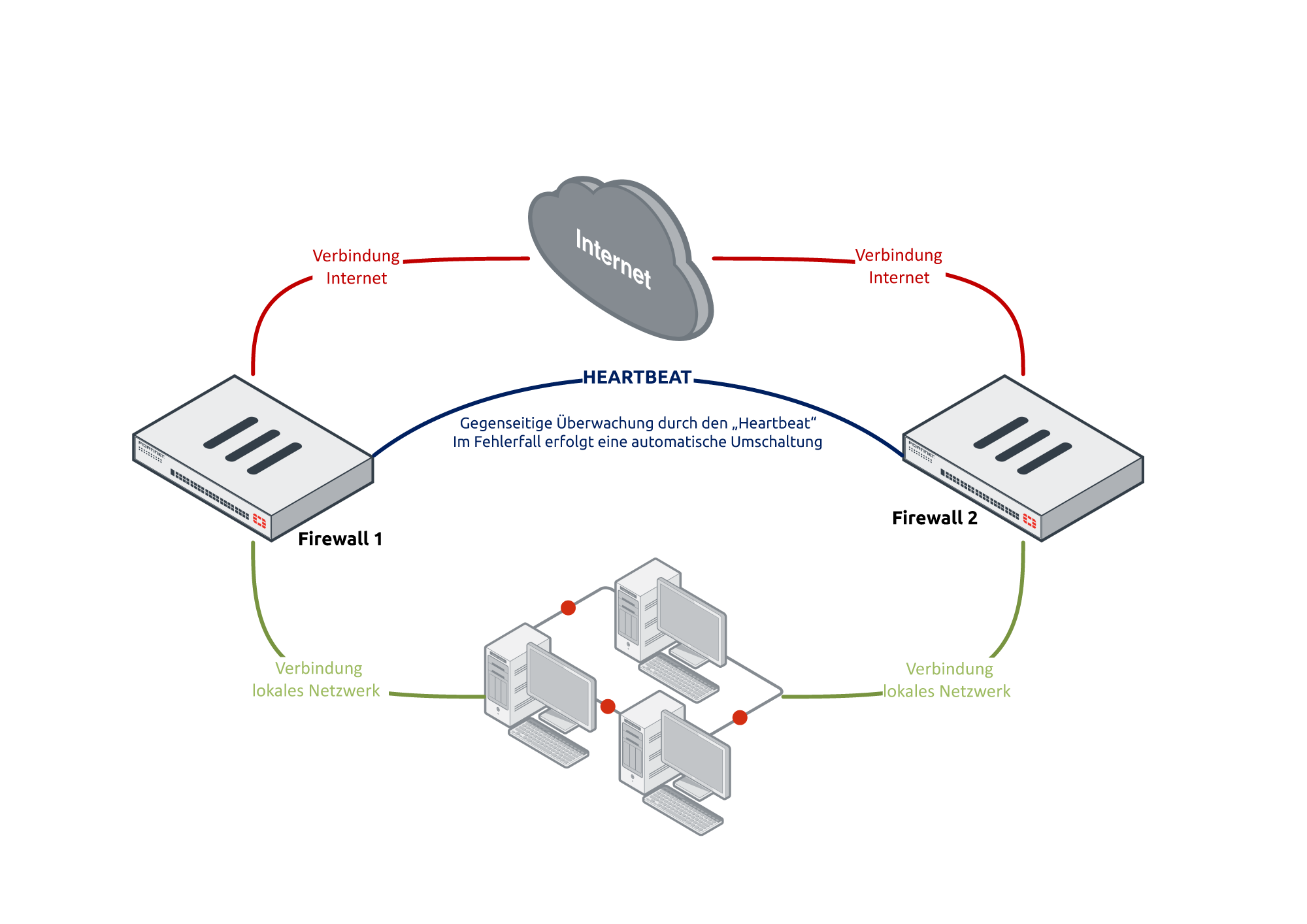

Redundanz / Load Balancing

Auch bei der Netzwerkinfrastruktur kann man sich gegen unerwartete Ausfälle von Komponenten wie Switches, Firewalls, Routern oder WLAN Access Points schützen.

Redundanz bei Netzwerkkomponenten bedeutet, man benötigt ein Minimum von zwei Switches, denen dieselbe Aufgabe zugeteilt wird. Als Load Balancing, also Lastaufteilung, bezeichnet man die Nutzung der vorhandenen Infrastruktur, um einen Lastenausgleich zu erzielen. Im Vergleich bedeutet das, um an dasselbe Ziel zu kommen gibt es statt einer Spur auf der Landstraße zwei oder mehrere Spuren auf der Autobahnen und das auch noch in mehrere Richtungen. Dadurch erhält man im Normalbetrieb ein performanteres Netzwerk, im Fehlerfall eines Switches keinen Zusammenbruch des Netzwerks. Hier werden zwei Fliegen mit einer Klappe geschlagen. In Abbildung 2.7-1 wird ein solches Netzwerk schematisch dargestellt.

Wir erarbeiten gemeinsam mit Ihnen das für Sie geeignete Konzept.

Abbildung 2.7 1 Redundantes Netzwerk

Wartung / Monitoring / Support

Nach erfolgter Realisierung Ihres IT-Projektes lassen wir Sie selbstverständlich nicht im Regen stehen. Vergleichbar mit einem KFZ läuft ein IT System nur so rund, wie es gewartet wird. Ohne Wartung funktioniert eine IT-Infrastruktur nicht zuverlässig. Wir tragen Sorge für die Aufspielung aktueller Patches, um das Risiko gefährlicher Sicherheitslücken zu minimieren und haben dafür eigene DSGVO-konforme Pakete geschnürt.

Monitoring

Wir bieten Ihnen mit nur für IT-Systemhäuser verfügbarer Software ein proaktives Monitoring mit welchem wir in der Lage sind, einen Großteil der auftretenden Probleme im Vorfeld zu erkennen und auszuräumen.

Bei einem völlig unerwarteten Ausfall des Systems (z.B.: plötzlicher Ausfall von Hardware, Stromausfall) werden unsere Techniker sofort alarmiert.

Administration / Support

Auf Grund der immer weiter steigenden Anforderungen an die IT steigen auch die Anforderungen an die Mitarbeiter, von denen diese genutzt wird. Die ein oder andere Frage taucht natürlich bei Mitarbeitern in puncto Verwendung bzw. Möglichkeiten von Software auf. Gerne übernehmen wir für Sie den 1st- und 2nd Level Support.

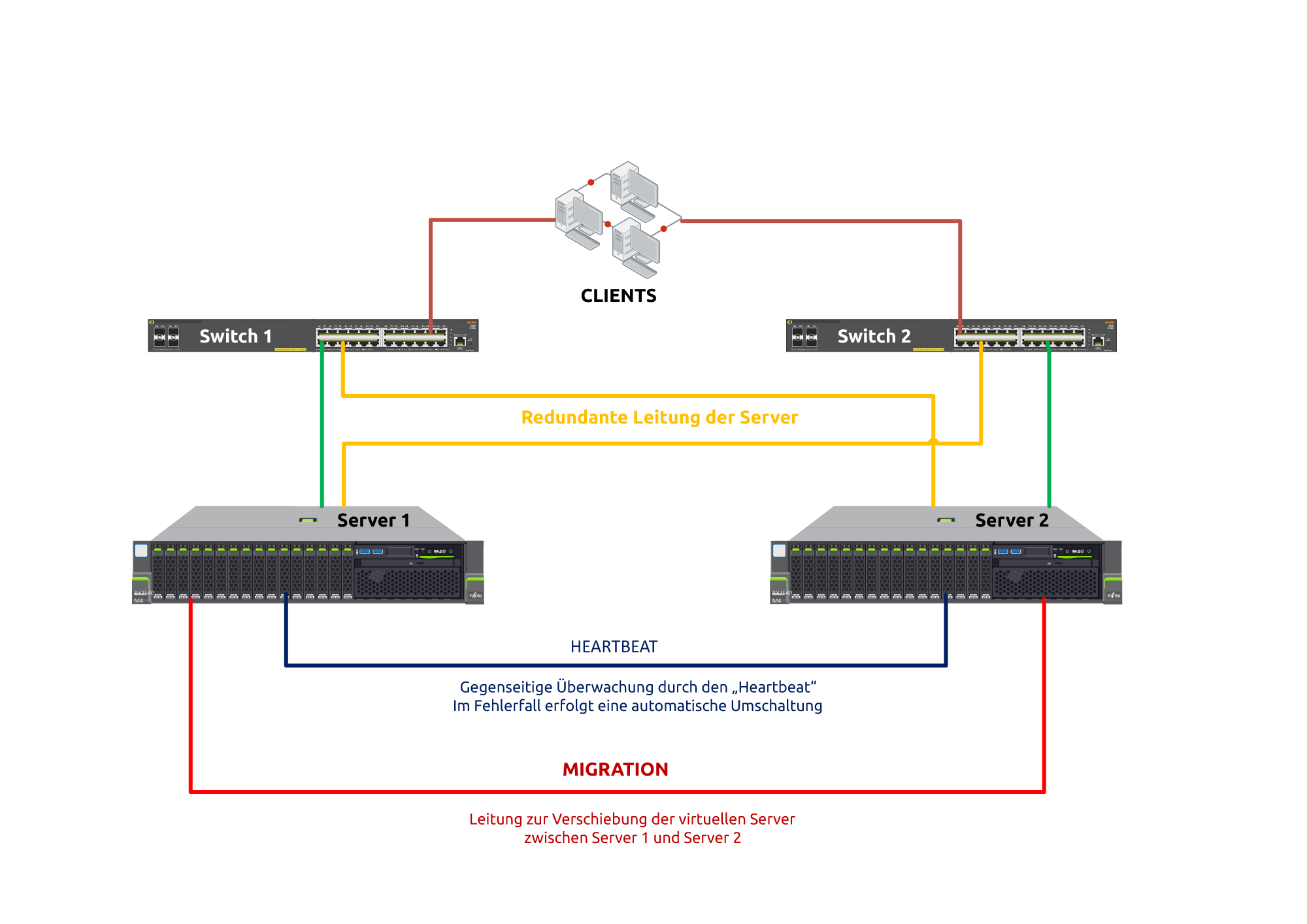

Clustering High Availability

Unter Clustering versteht man einen Zusammenschluss von zwei oder mehreren Geräten, die dieselbe Aufgabe haben, sich gegenseitig über einen sogenannten Zeugen bzw. Herzschlag zu überwachen und einzuschreiten, sollte einer der Partner ausfallen – siehe Beispielgrafik

Anwendung findet dies unter anderem bei der Virtualisierung von Servern oder ausfallssicheren Firewalls.

Abbildung 2.9-1 Clustering Firewall

Abbildung 2.9-2 Clustering Server

Datenschutz / DSGVO

Am 25. Mai 2018 trat die Datenschutzgrundverordnung (DSGVO) der Europäischen Union in Kraft. Jedes Unternehmen ist gut beraten, sich abzusichern und die entsprechenden Anpassungen im Unternehmen durchzuführen.

Es fehlt Ihnen der Überblick, welche Vorkehrungen Sie in Ihrem IT-System treffen müssen, um konform mit der DSGVO zu sein? Wir beraten Sie gerne.

Cloud / SaaS (Software as a Service)

Das Thema Cloud ist in aller Munde. Viele Unternehmen fühlen sich zu diesem Thema mit Marketingbegriffen ohne aussagekräftige Informationen überhäuft.

Was ist die Cloud?

Was bedeutet Software as a Service?

Sind meine Daten in der Cloud sicher?

Ist die Cloud für Ihr Unternehmen sinnvoll?

Wir nehmen uns Zeit für Ihre Fragen und klären Sie gerne auf.

Alle Server in der Cloud

Eine mögliche Variante ist, alle Server und Dienste eines Unternehmens in die Cloud zu verlagern. Das bedeutet, an Ihrem Unternehmensstandort befinden sich keine Server mehr. Lediglich Clients für die Mitarbeiter, um sich auf die Server zu verbinden.

Die Cloud zur Erhöhung der Ausfallsicherheit

Server befinden sich sowohl lokal als auch in der Cloud. Im Regelbetrieb arbeiten alle Mitarbeiter auf den lokalen Servern des Unternehmens. Sollte ein Server ausfallen, wird dies durch das System erkannt, welches auf die Server in der Cloud schaltet, um lange Betriebsunterbrechungen zu vermeiden. Nach Wiederherstellung des lokalen Systems wird wieder zurückgeschaltet.

Die Hybridlösung

Server befinden sowohl lokal als auch in der Cloud. Dieses Szenario wird wohl bei den meisten Unternehmen zum Einsatz kommen. Dienste, die hohe Bandbreite und extrem kurze Latenzen benötigen, werden lokal (on premise) angeboten, andere werden zur lokalen Ressourcenschonung in die Cloud verlagert.

SaaS – Software as a Service

Der Begriff in aller Munde. Was bedeutet es? SaaS bedeutet, dass Benutzer ohne lokale Infrastruktur (mit Ausnahme eines Endgerätes) auf Anwendungen zugreifen können. Das Wohl meist bekannte Beispiel hierzu ist hier Office 365 von Microsoft. Aber auch viele andere Softwarehäuser bieten SaaS bereits an (BMD, RZL, etc.)

Welche Szenarien kommen für Ihr Unternehmen in Frage? Lohnt sich die Cloud für Ihr Unternehmen? Wir beraten sie gerne.

Wo sind dann meine Daten?

Uns übergebene Daten werden sorgfältig nach DSGVO behandelt. Wo irgend möglich befinden sich diese in Österreich, ansonsten in der EU. Das ist nicht bei allen Cloudlösungen so, fragen Sie bei uns nach.

Backup

Die Sicherung der Daten und Systeme ist ein Teilbereich der IT, dem genauso viel Beachtung geschenkt werden muss wie der Betrieb des Systems. Datenverlust in einem Unternehmen kann sogar existenzbedrohend sein, lästig ist es auf alle Fälle immer. Trotz allem wird dem Thema oft wenig bis gar keine Beachtung geschenkt. Nach dem Motto „Bei uns passiert das eh nicht!“.

Was versteht man unter Backup? Und wie erstellt man ein Backup professionell?

Unter dem Begriff „Backup“ versteht man eine Kopie von Daten, Einstellungen und Applikationen, um Daten im Fall eines Systemausfalls bzw. Datenverlustes wiederherstellen zu können, so der Volksmund.

Für uns als IT-Systemhaus umfasst der Begriff Backup um einiges mehr. Es ist ein systematischer Prozess, der automatisiert Ihre Server / Daten / Smartphones / Tablets / Firewalls / Switches und dergleichen sichert und dafür Sorge trägt, dass im Fehlerfall die Daten und Einstellungen in angemessener Zeit wiederhergestellt werden können. Also ein Prozess, der die Verfügbarkeit der Daten bei jedem mit Ihnen festgelegten Ausfallsszenario sicherstellt.

Unsere Backup Strategie: Die „1-2-3 Backup Regel“

1: Ein Backup außer Haus aufbewahren

2: Backups auf zwei verschiedenen Datenträgern (z.B. lokal und in der Cloud)

3: Ein Minimum von 3 Kopien aufbewahren.

Die Möglichkeiten, diese Regel als Strategie anzuwenden, sind heute sehr vielseitig. Wir beraten Sie, um die für Sie beste Lösung zu erarbeiten.

Consulting / Konzeption / Realisierung

Consulting

Digitalisierung ist und bleibt die große Herausforderung der kommenden Jahre für jedes Unternehmen. Hat man sich damit beschäftigt, stellt man sehr schnell fest: der erste Schritt ist getan und es bleibt immer noch ein weiter Weg voraus. Dieses ist kein Thema für nebenbei. Strategien, Prozesse, Systeme müssen immer wieder neu durchdacht, angepasst und integriert werden. Was heute noch auf dem Papier schneller zu erledigen ist, kann morgen digital noch besser zu erledigen sein. Eine Aufgabe, die viel Erfahrung und noch mehr Know-how erfordert. Mit uns haben Sie den kompetenten Ansprechpartner gefunden, wenn es um IT-Services & Digitalisierung geht. Bei uns dreht sich alles um die Leidenschaft zu neuen Technologien. Als Ihr IT-Partner liefern wir Ihnen die richtigen Fakten als Entscheidungsbasis und unterstützen Sie weiter bei Planung und Umsetzung.

Konzeption

Der Bau eines Gebäudes benötigt eine sorgfältige Planung, die IT in Ihrem Unternehmen ebenfalls. Als Basis planen wir mit Ihnen bei Neu- und Umbau die Infrastruktur und Umsetzung in Hinsicht auf einen reibungslosen Betrieb und planbaren Kosten für Sie. Wir stimmen unser Rundumkonzept auf ihr Unternehmen ab (Wo werden Redundanzen benötigt? Welche Systeme dürfen unter keinen Umständen unerwartet ausfallen?).

Realisierung / Installation

Wir übernehmen für Sie die komplette Installation und die maßgeschneiderte Einrichtung der IT-Struktur vom ersten Server bis zum letzten Smartphone nach Ihren Wünschen und Bedürfnissen.